Les services de gestion de la sécurité sont au cœur de votre activité

Des services de gestion de la sécurité et des réseaux efficaces sont essentiels au maintien de la continuité des infrastructures critiques et des opérations industrielles. Nos services de gestion de la sécurité (MSS) combinent une expertise en cybersécurité et en technologie opérationnelle, en s’appuyant sur les technologies de pointe en matière de réduction des cybermenaces. MSS permet aux entités industrielles d’évoluer en toute confiance dans le paysage numérique.

Comment fonctionne un service de gestion de la sécurité ?

Fonctionnalités de base des services de gestion de la sécurité

Visibilité des actifs et gestion des vulnérabilités

Détection et réponse gérées 24 h/24, 7 j/7 et 365 j/an

Gestion du contrôle de sécurité

Principaux avantages des services de gestion de la sécurité

- Créer rapidement un programme de sécurité abouti

Tirer parti des personnes, processus et procédures préexistants pour répondre rapidement aux exigences de sécurité internes ou externes.

- Optimiser le retour sur investissement en matière de sécurité

Réduire les faux positifs, améliorer la visibilité et maximiser le retour sur investissement en maintenant et en réglant correctement les contrôles de sécurité.

- Renforcer votre équipe de sécurité OT

Nous mettons à disposition une expertise spécialisée OT afin de renforcer votre équipe là où votre programme en a le plus besoin.

En savoir plus sur notre offre

Regardez une présentation de la façon dont notre MSS permet aux organisations de prévenir, de détecter et de répondre aux menaces de cybersécurité en constante évolution.

Découvrez plus en détail notre offre de cybersécurité

En quoi consistent les services de gestion de la sécurité ?

Les services de la gestion de la sécurité (MSS) désignent un large éventail de services ou de solutions de cybersécurité fournis par des prestataires tiers ou des fournisseurs de services de gestion de la sécurité (MSSP). Les offres MSS couvrent l'ensemble du spectre de la cybersécurité, depuis la surveillance de base des systèmes jusqu'aux solutions SOC en tant que service (SOCaaS) qui gèrent l'ensemble des opérations de sécurité d'un client.

Qu'est-ce qu'un fournisseur de MSS ?

Les fournisseurs de MSS sont des entités spécialisées qui proposent généralement des services de gestion de la cybersécurité. Ils aident les entreprises à identifier les vulnérabilités, à déployer des mesures de sécurité et à se conformer aux normes et réglementations du secteur. Le rôle des fournisseurs de MSS est de surveiller activement les menaces, de les détecter et de réagir avant qu'elles ne s'aggravent. Ces fournisseurs mettent en œuvre divers contrôles pour protéger les réseaux, les données et les environnements de technologie opérationnelle (OT) par le biais de services tels que les services de gestion de la sécurité informatique et les services de gestion des réseaux et de la sécurité.

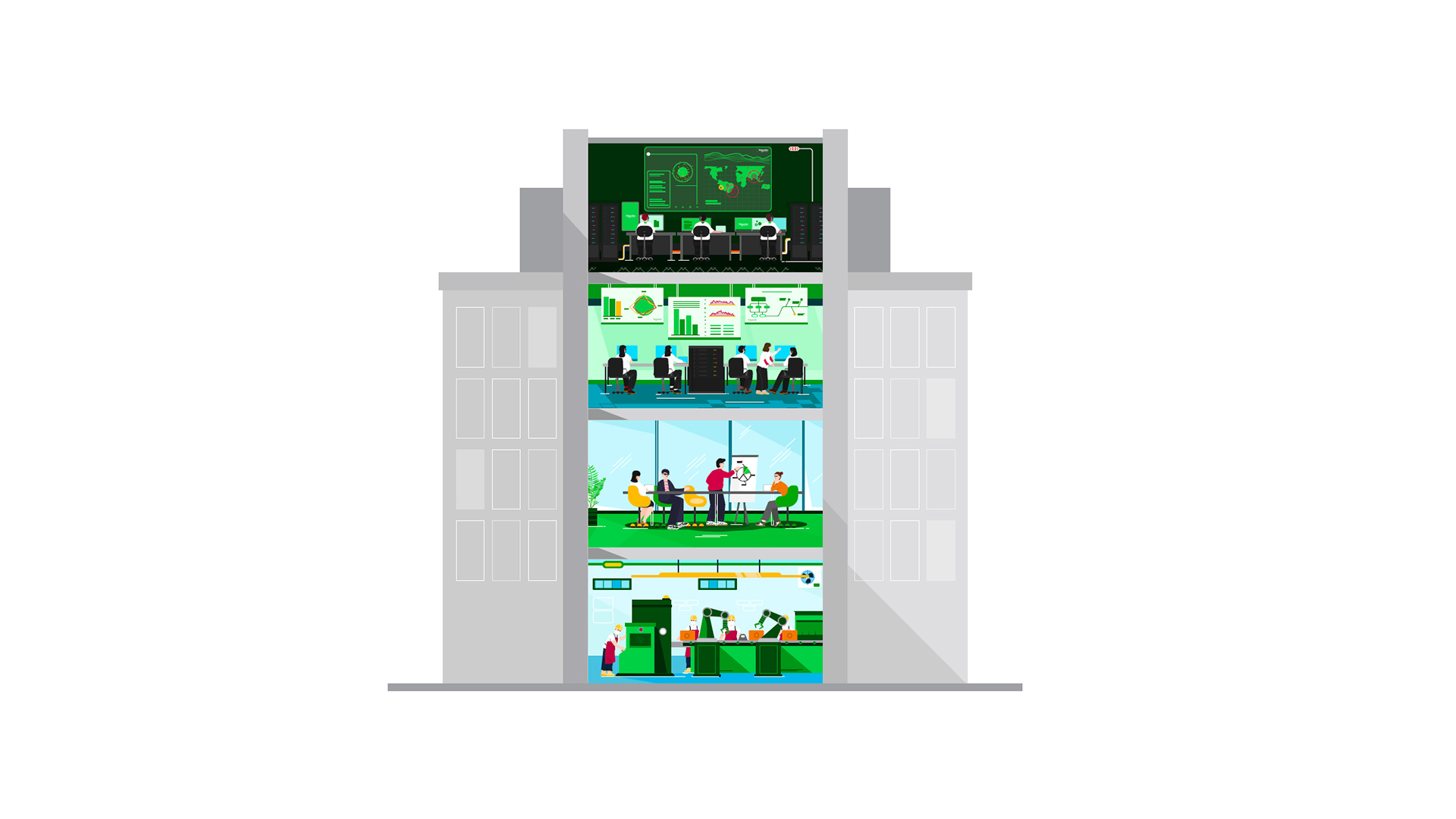

Comment fonctionne MSS ?

Les services de gestion de la sécurité reposent sur une approche proactive de la cybersécurité, dans le cadre de laquelle les prestataires de services surveillent et gèrent les systèmes de sécurité pour le compte de leurs clients. Ce processus commence par l'évaluation du poste de sécurité existant du client et de ses besoins en matière d'infrastructure. Suivant un plan convenu, les experts en sécurité travaillent à l'élaboration d'une stratégie de sécurité personnalisée qui s'aligne sur les exigences spécifiques de l'entreprise. Le cadre de sécurité établi aide les fournisseurs de services de gestion de la sécurité à surveiller les menaces et à effectuer une analyse continue du trafic réseau afin d'identifier les anomalies susceptibles d'indiquer une violation de la sécurité. Si des menaces potentielles sont détectées, les experts établissent des protocoles de réponse aux incidents, ce qui leur permet de neutraliser rapidement les risques avant qu'ils n'aient un impact sur l'organisation.